AlexL

Member

- Registriert

- 27 Februar 2024

- Beiträge

- 17

- Reaktionspunkte

- 4

Hallo zusammen,

wir haben drei verschiedene eingehende Connectoren für Mails: 1x Public und 2x Behörden-VPNs / NdB.

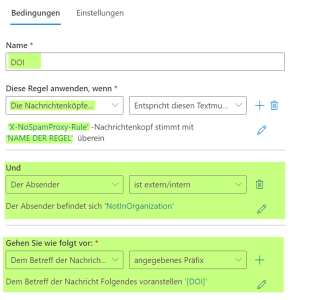

Ist es möglich über eine Konfiguration die Herkunft im Betreff abzubilden? Ich habe schon im Disclaimer-Modul geschaut, aber keine Filter-Konfigurationsmöglichkeit gefunden, die auf einen bestimmten Connector filtern könnte.

Für Tipps bin ich sehr dankbar!

Viele Grüße

Alex

wir haben drei verschiedene eingehende Connectoren für Mails: 1x Public und 2x Behörden-VPNs / NdB.

Ist es möglich über eine Konfiguration die Herkunft im Betreff abzubilden? Ich habe schon im Disclaimer-Modul geschaut, aber keine Filter-Konfigurationsmöglichkeit gefunden, die auf einen bestimmten Connector filtern könnte.

Für Tipps bin ich sehr dankbar!

Viele Grüße

Alex