Hallo zusammen,

seit kurzem setzen wir den NoSpamProxy (14.0.5) zur Sicherung unseres E-Mail-Verkehrs ein. Das Setup ist recht einfach, ein Gateway Server in der DMZ und die Intranetrolle hinter einer weiteren Firewall.

Langfristig wollen wir die Zertifikate über eine MPKI beziehen, da wir aber bis 2025 noch aktive S/MIME Certs haben habe ich diese nun erstmal mitsamt des privaten Schlüssels im NoSpamProxy hinzugefügt.

Ebenfalls habe ich die öffentlichen Zertifikate und privaten Roots (z.B. Bayern Root CA) importiert.

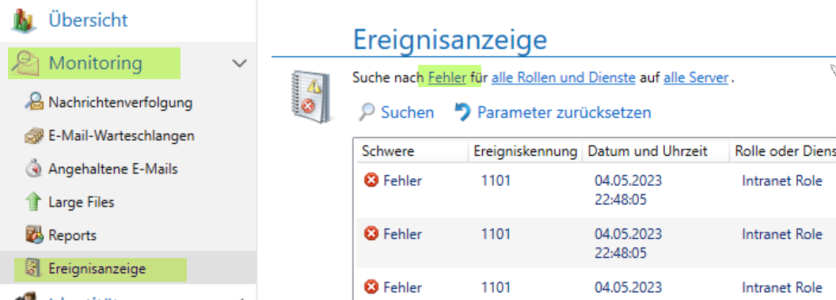

Beim Versand von Test-Mails an unsere Partner habe ich nun feststellen müssen, dass e-Mails scheinbar willkürlich signiert und verschlüsselt werden: name1@wir.de möchte eine mail an name2@partner.de versenden. Die entsprechenden Regeln sehen eine Signierung und Verschlüsselung der Mail vor sofern alle Zertifikate im NoSpamProxy bekannt sind. Bei einer ersten Test-Mail hat dies gut geklappt. Eine zweite Mail (gleiche Absender-Empfänger-Paarung) wird auf einmal unverschlüsselt und unsigniert versendet. Die Nachrichtenverfolgung sagt dazu:

- Die E-Mail wurde für den Empfänger name2@partner.de nicht verschlüsselt, da kein Verschlüsselungsschlüssel gefunden werden konnte.

- Die Nachricht konnte nicht signiert werden, da kein Signatur Schlüssel für den Absender name1@wir.de verfügbar ist.

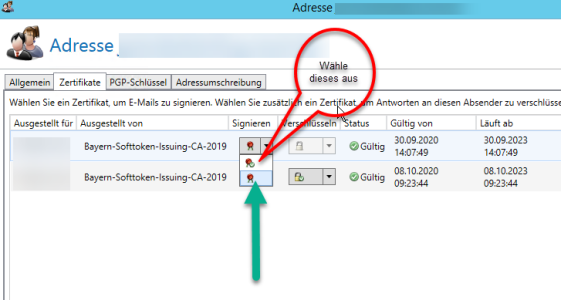

Wechsle ich in die Zertifikatsliste sind alle Zertifikate als gültig vorhanden. Für den Empfänger sind sogar zwei gültige Zertifikate mit unterschiedlichen Fingerprints und leicht unterschiedlicher Gültigkeit vorhanden.

Ein Neustart der Rollen brachte keine Besserung.

viele Grüße

Fabian

seit kurzem setzen wir den NoSpamProxy (14.0.5) zur Sicherung unseres E-Mail-Verkehrs ein. Das Setup ist recht einfach, ein Gateway Server in der DMZ und die Intranetrolle hinter einer weiteren Firewall.

Langfristig wollen wir die Zertifikate über eine MPKI beziehen, da wir aber bis 2025 noch aktive S/MIME Certs haben habe ich diese nun erstmal mitsamt des privaten Schlüssels im NoSpamProxy hinzugefügt.

Ebenfalls habe ich die öffentlichen Zertifikate und privaten Roots (z.B. Bayern Root CA) importiert.

Beim Versand von Test-Mails an unsere Partner habe ich nun feststellen müssen, dass e-Mails scheinbar willkürlich signiert und verschlüsselt werden: name1@wir.de möchte eine mail an name2@partner.de versenden. Die entsprechenden Regeln sehen eine Signierung und Verschlüsselung der Mail vor sofern alle Zertifikate im NoSpamProxy bekannt sind. Bei einer ersten Test-Mail hat dies gut geklappt. Eine zweite Mail (gleiche Absender-Empfänger-Paarung) wird auf einmal unverschlüsselt und unsigniert versendet. Die Nachrichtenverfolgung sagt dazu:

- Die E-Mail wurde für den Empfänger name2@partner.de nicht verschlüsselt, da kein Verschlüsselungsschlüssel gefunden werden konnte.

- Die Nachricht konnte nicht signiert werden, da kein Signatur Schlüssel für den Absender name1@wir.de verfügbar ist.

Wechsle ich in die Zertifikatsliste sind alle Zertifikate als gültig vorhanden. Für den Empfänger sind sogar zwei gültige Zertifikate mit unterschiedlichen Fingerprints und leicht unterschiedlicher Gültigkeit vorhanden.

Ein Neustart der Rollen brachte keine Besserung.

viele Grüße

Fabian