Hallo.

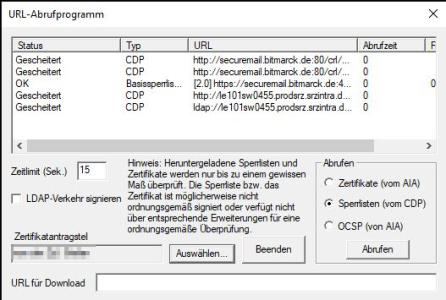

In Zertifikaten von bitmarck.de tauchen mehrere Einträge bei den Sperrlisten-Verteilpunkten auf.

[1]Sperrlisten-Verteilungspunkt

Name des Verteilungspunktes:

Vollst. Name:

URL=http://securemail.bitmarck.de:80/crl/RevokedCertificates_0x6C252354726CA96E.crl

URL=http://securemail.bitmarck.de:80/crl/RevokedCertificates_0x6C252354726CA96E.crl

URL=https://securemail.bitmarck.de:443/crl/RevokedCertificates_0x6C252354726CA96E.crl

Die ersten beiden (auch noch identischen) Einträge laufen in Timeout. Der https-Eintrag funktioniert sofort.

In der Vergangenheit (NSP bis 13.1) hatte ich bei Mails von bitmarck.de das Problem, dass diese wegen Fehler in CRL-Prüfung sofort abgewiesen worden sind. Da bin ich mir nun aber auch nicht sicher, ob die https-URL damals auch schon erreichbar war.

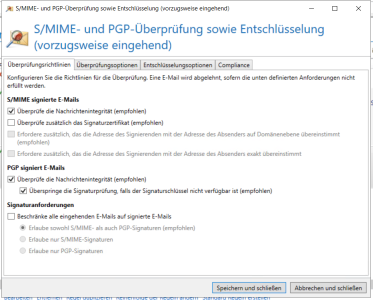

Meine Lösung ist bisher eine Inbound-Regel für diese Domäne, die die Prüfung der CRL deaktiviert. (Da habe ich mittlerweile auch schon weitere Domänen mit hinzufügen müssen.)

Frage ist nun, wie sich NSP bei der Prüfung verhält, wenn die CRL wie oben im Zertifikat stehen. Sollte Prüfung klappen, da ein Eintrag ja funktioniert? Oder geht es schon beim ersten Eintrag schief?

Ich setze mich die Tage dazu auch mit der Bitmarck in Verbindung. Dann können wir es evtl. auch in dem Moment mal mit deaktivierter Regel testen. Evtl. macht NSP 13.2 da ja nun was anders bei der CRL-Prüfung.

In Zertifikaten von bitmarck.de tauchen mehrere Einträge bei den Sperrlisten-Verteilpunkten auf.

[1]Sperrlisten-Verteilungspunkt

Name des Verteilungspunktes:

Vollst. Name:

URL=http://securemail.bitmarck.de:80/crl/RevokedCertificates_0x6C252354726CA96E.crl

URL=http://securemail.bitmarck.de:80/crl/RevokedCertificates_0x6C252354726CA96E.crl

URL=https://securemail.bitmarck.de:443/crl/RevokedCertificates_0x6C252354726CA96E.crl

Die ersten beiden (auch noch identischen) Einträge laufen in Timeout. Der https-Eintrag funktioniert sofort.

In der Vergangenheit (NSP bis 13.1) hatte ich bei Mails von bitmarck.de das Problem, dass diese wegen Fehler in CRL-Prüfung sofort abgewiesen worden sind. Da bin ich mir nun aber auch nicht sicher, ob die https-URL damals auch schon erreichbar war.

Meine Lösung ist bisher eine Inbound-Regel für diese Domäne, die die Prüfung der CRL deaktiviert. (Da habe ich mittlerweile auch schon weitere Domänen mit hinzufügen müssen.)

Frage ist nun, wie sich NSP bei der Prüfung verhält, wenn die CRL wie oben im Zertifikat stehen. Sollte Prüfung klappen, da ein Eintrag ja funktioniert? Oder geht es schon beim ersten Eintrag schief?

Ich setze mich die Tage dazu auch mit der Bitmarck in Verbindung. Dann können wir es evtl. auch in dem Moment mal mit deaktivierter Regel testen. Evtl. macht NSP 13.2 da ja nun was anders bei der CRL-Prüfung.