Hallo zusammen,

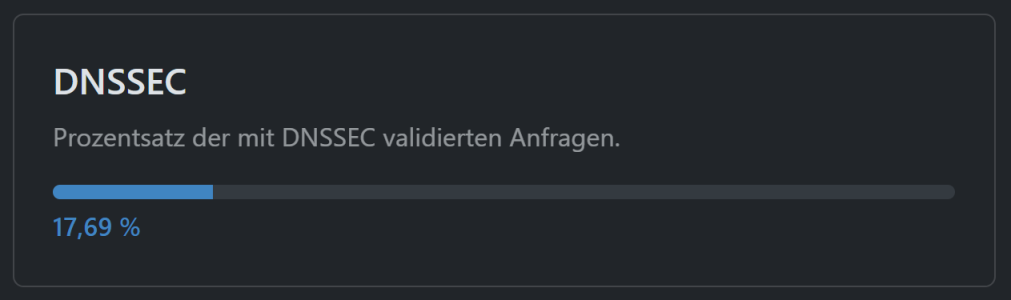

wie aus der Überschrift schon zu entnehmen ist, möchte ich anregen die Domainbewertung um DNSSEC (A+) und DANE eingehend/ TLSA (A++) zu erweiterten.

(Nachdem man es selbst erst vorkurzem umgesetzt hat )

)

Kriterien:

A+: Die Domain ist via DNSSEC abgesichert

A++: Ein gültiger TLSA-Eintrag für den MX-Host vorhanden. Prüfung des TLSA-Eintrages gegen des am MX bereit gestellten Zertifikates

Beispiel an der bestehenden Tabelle:

LG

Fabian

wie aus der Überschrift schon zu entnehmen ist, möchte ich anregen die Domainbewertung um DNSSEC (A+) und DANE eingehend/ TLSA (A++) zu erweiterten.

(Nachdem man es selbst erst vorkurzem umgesetzt hat

Kriterien:

A+: Die Domain ist via DNSSEC abgesichert

A++: Ein gültiger TLSA-Eintrag für den MX-Host vorhanden. Prüfung des TLSA-Eintrages gegen des am MX bereit gestellten Zertifikates

Beispiel an der bestehenden Tabelle:

| Feld | Beschreibung | Zustand |

| A++ | Überwältigend/ Perfekt | Einrichtung von DANE für den Empfang abgeschlossen |

| A+ | Hervorragend/ überragend | Einrichtung von DNSSEC abgeschlossen |

| A | Exzellent | Einrichtung von DMARC/SPF/DKIM abgeschlossen |

| B | Gut | Einrichtung von DKIM und SPF abgeschlossen, aber DMARC-Policy p=none |

| C | Befriedigend | DKIM-Einrichtung und grundlegende SPF-Einrichtung abgeschlossen oder SPF-Einrichtung abgeschlossen aber kein DKIM |

| D | Ausreichend | Nur DKIM oder einfache SPF-Einrichtung abgeschlossen |

| E | (Fast) ausreichend | Ausschließlich DMARC-Reporting aktiviert (kein SPF oder DKIM) |

| F | Nicht ausreichend | Nichts konfiguriert |

LG

Fabian