Postamt

Active member

- Registriert

- 21 Juni 2023

- Beiträge

- 34

- Reaktionspunkte

- 6

Hallo,

wir sind neu in dem NSP-Universum und haben nun doch noch einige "Fragen".

Nach der Installation von NSP 14.0.5 auf Windows Server 2022, ist uns aufgefallen, dass wir kein TLS1.3 "sprechen" konnten.

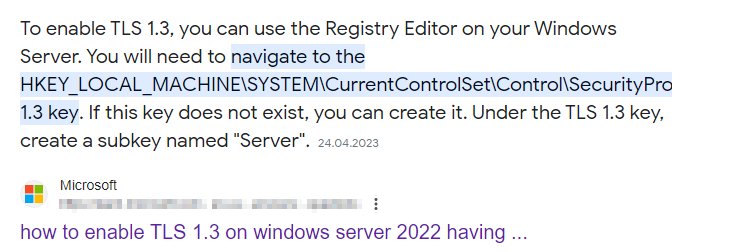

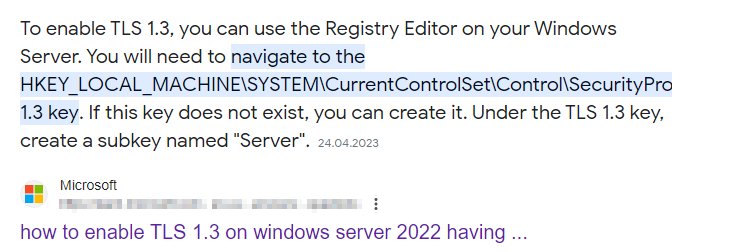

Nach einer 5 Minuten Forschungsreise in die undurchsichtigen Internetergebnissen haben wir nachfolgende Einstellung in der Registry durchgeführt

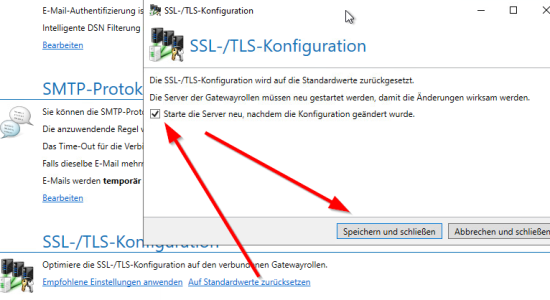

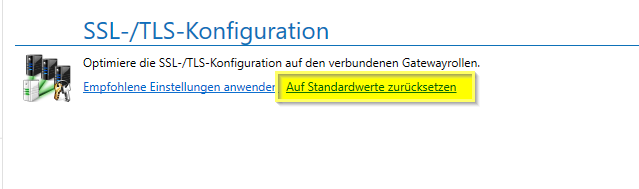

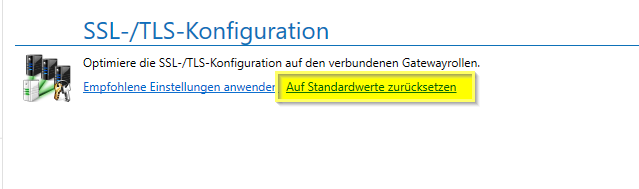

Erst nach einem Reset auf die Standardwerte wurde TLS1.3 aktiviert, allerdings auch alle anderen unsicheren Protokolle und Ciphers.

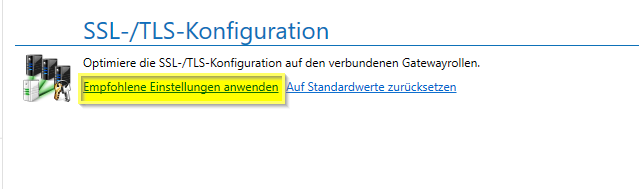

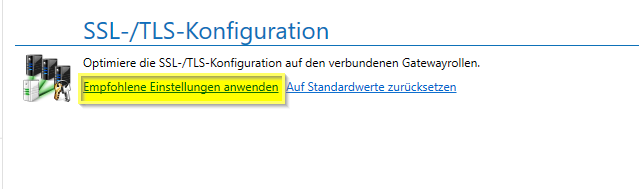

Ein Klick auf "Empfohlene Einstellungen" deaktivierte allerdings wieder die TLS1.3 Funktion

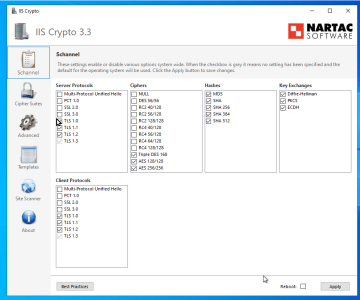

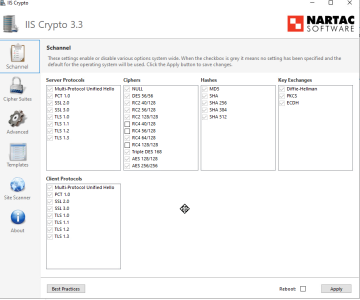

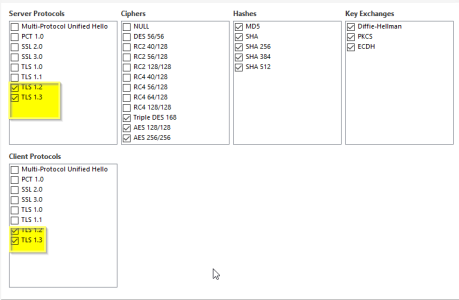

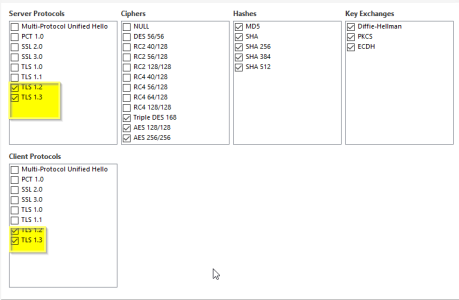

Daraufhin haben wir noch einmal auf Standardwerte zurückgesetzt und über IISCrypto eine Härtung durchgeführt.

Nun scheint alles mit TLS1.2 und auch TLS1.3 (SMTP-TLS-Testsites) zu funktionieren.

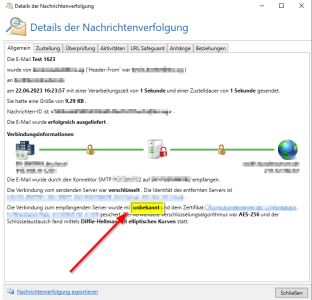

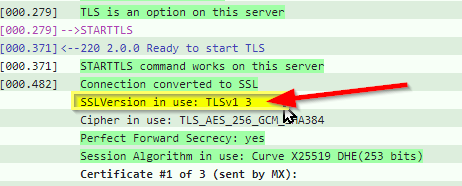

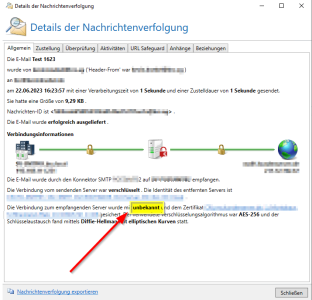

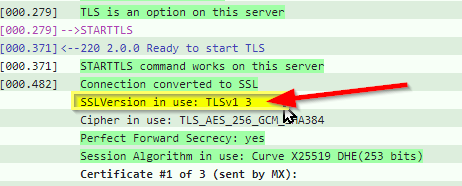

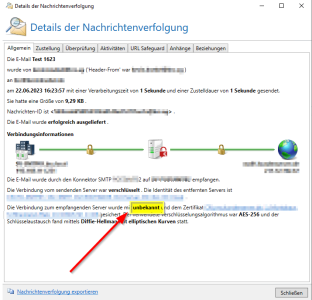

Ein Test ergab dann:

Nun haben wir aber zwei Phänomene:

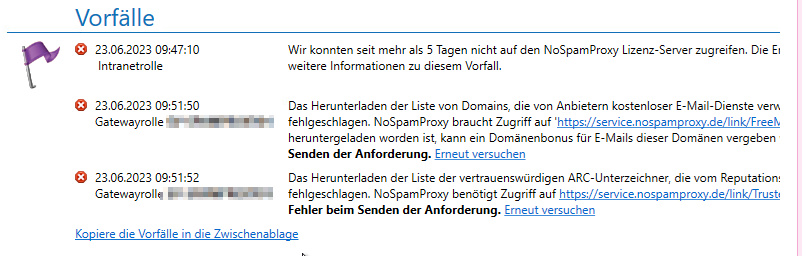

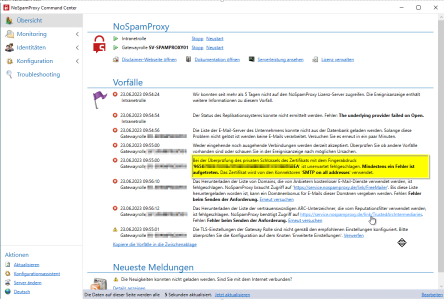

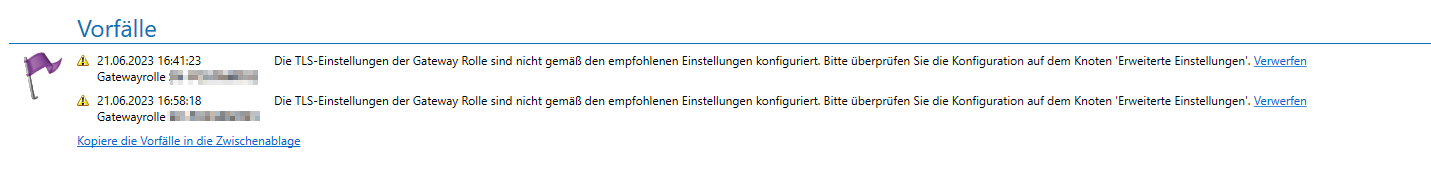

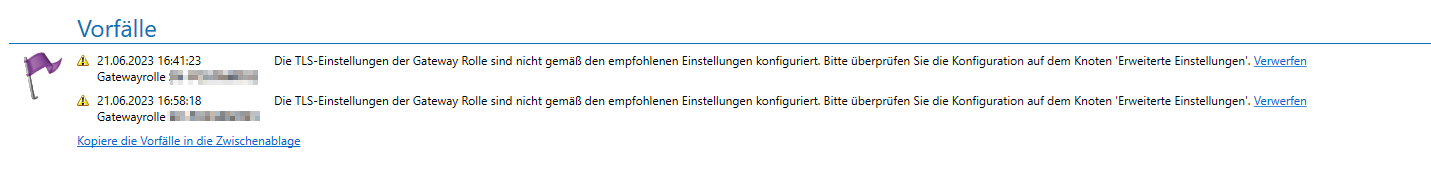

1: eine Dauermeldung

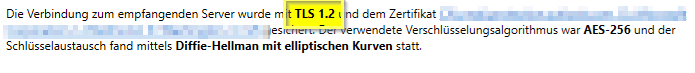

2: eine unbekannte Verschlüsselung

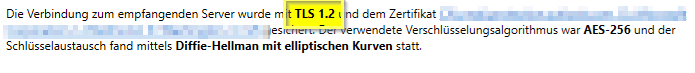

Andere Email-Kommunikationen mit TLS1.2 werden scheinbar richtig mit TLS1.2 dargestellt.

Ferner ist uns aufgefallen, bei jeglicher Änderung an den TLS-Änderungen über IISCrypto mussten wir das Serverzertifikat neu einlesen.....sonst kam auch bei den Vorfällen eine Fehlermeldung!

Hat jemand eine Idee, was wir falsch gemacht haben? Oder liegt hier eine Fehlinterpretation vor?

Gruss vom Postamt (Stefan)

wir sind neu in dem NSP-Universum und haben nun doch noch einige "Fragen".

Nach der Installation von NSP 14.0.5 auf Windows Server 2022, ist uns aufgefallen, dass wir kein TLS1.3 "sprechen" konnten.

Nach einer 5 Minuten Forschungsreise in die undurchsichtigen Internetergebnissen haben wir nachfolgende Einstellung in der Registry durchgeführt

Erst nach einem Reset auf die Standardwerte wurde TLS1.3 aktiviert, allerdings auch alle anderen unsicheren Protokolle und Ciphers.

Ein Klick auf "Empfohlene Einstellungen" deaktivierte allerdings wieder die TLS1.3 Funktion

Daraufhin haben wir noch einmal auf Standardwerte zurückgesetzt und über IISCrypto eine Härtung durchgeführt.

Nun scheint alles mit TLS1.2 und auch TLS1.3 (SMTP-TLS-Testsites) zu funktionieren.

Ein Test ergab dann:

Nun haben wir aber zwei Phänomene:

1: eine Dauermeldung

2: eine unbekannte Verschlüsselung

Andere Email-Kommunikationen mit TLS1.2 werden scheinbar richtig mit TLS1.2 dargestellt.

Ferner ist uns aufgefallen, bei jeglicher Änderung an den TLS-Änderungen über IISCrypto mussten wir das Serverzertifikat neu einlesen.....sonst kam auch bei den Vorfällen eine Fehlermeldung!

Hat jemand eine Idee, was wir falsch gemacht haben? Oder liegt hier eine Fehlinterpretation vor?

Gruss vom Postamt (Stefan)

Anhänge

Zuletzt bearbeitet: