Hallo zusammen,

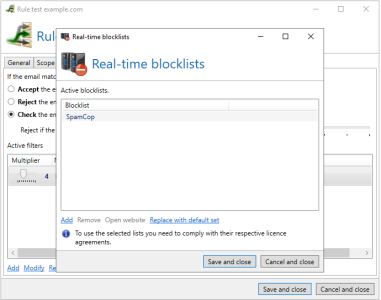

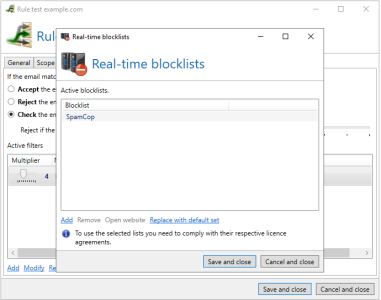

ich habe bei meiner Test Instanz festgestellt, dass die Real Time Blocklisten (DNS BL) vermeidlich nicht tun, was sie sollen. In meiner Test Regel ist die DNSBL SpamCop (bl.spamcop.net) hinzugefügt. Laut DNS verbirgt sich dahinter die IPv4 Adresse 184.94.240.110. Allerdings sehe ich auf der zentralen Firewall beim Empfang einer E-Mail auf dem Gateway keine Anfragen in Richtung des FQDN/IPv4 Adresse.

Es geht um folgenden Test Aufbau:

Ein Client sendet an den SMTP Proxy eine Test E-Mail. Der Absender ist daniel@example.com. Der Empfänger ist. daniel@lab03.sub.domain.de

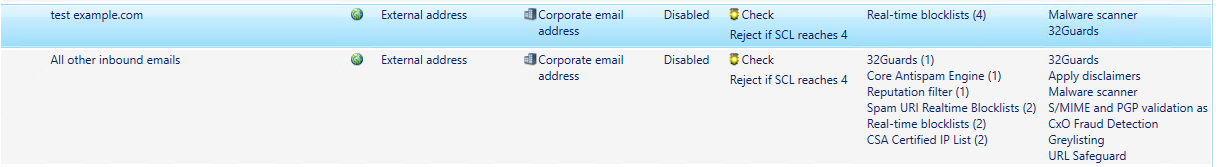

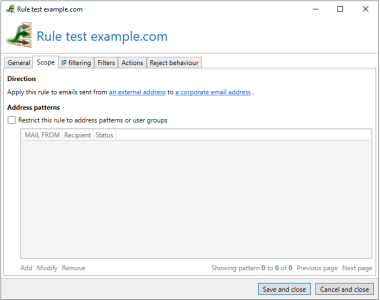

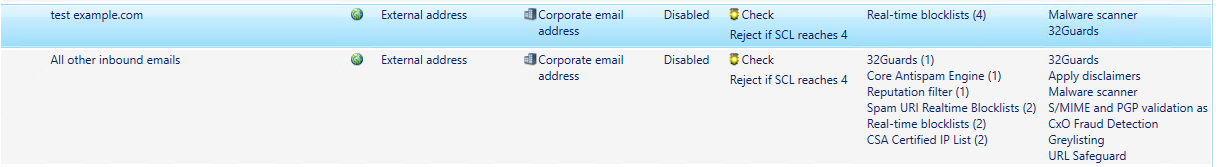

Es gibt eine dedizierte Regel für diese Verbindung:

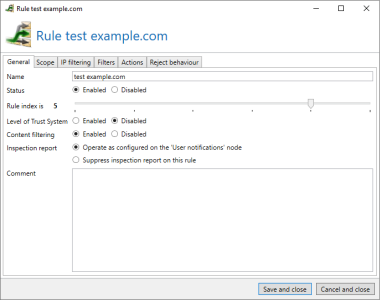

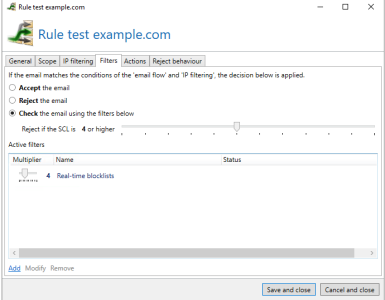

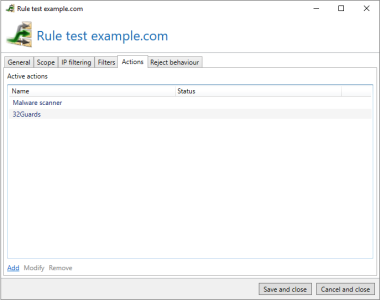

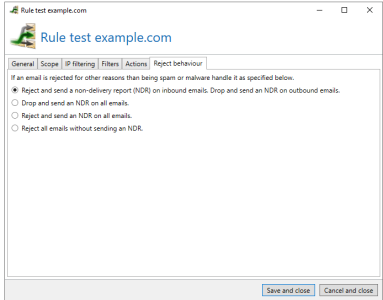

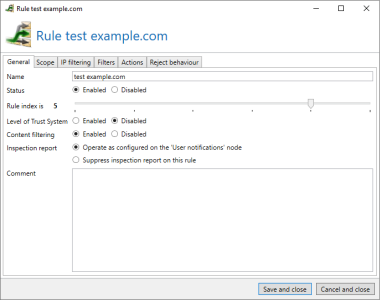

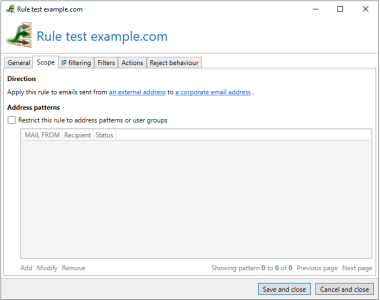

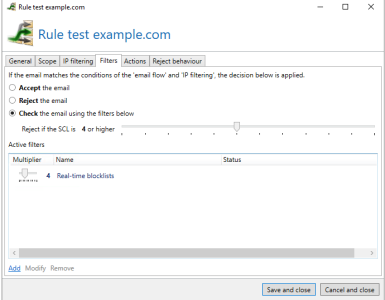

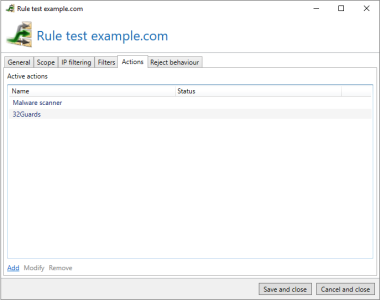

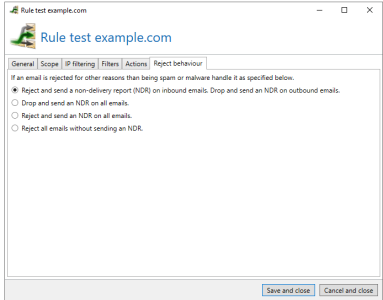

Die Regel ist wie folgt konfiguriert:

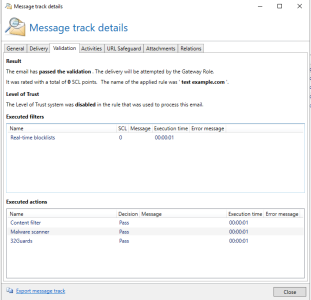

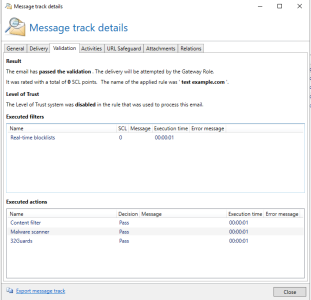

Den Parameter "Level of Trust System" habe ich deaktiviert, weil ich im Reiter "Filter" keinen Reputation Filter" hinzufügen wollte.

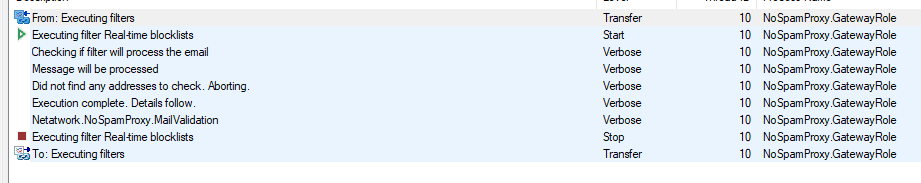

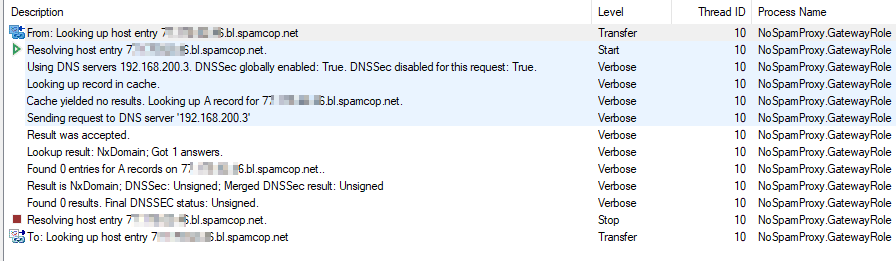

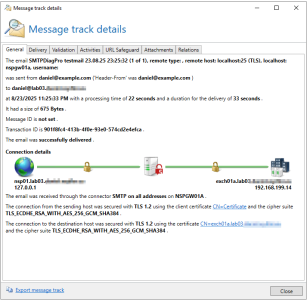

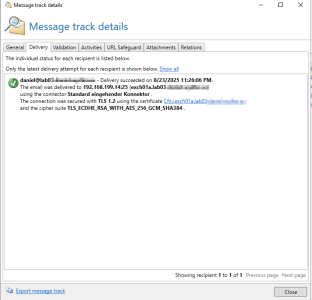

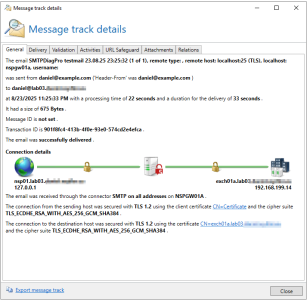

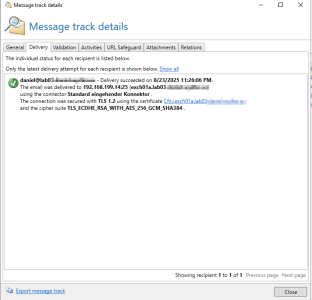

Nach der Konfiguration habe ich eine Test E-Mail mit dem obengenannten Absender und Empfänger verschickt. Ich sehe den Eintrag auch sofort im Message Track und im Postfach des Empfängers. Nachstehend die Infos aus dem Message Tracking.

Im NSP CC -> Connected systems -> DNS Servers ist der Parameter "Use the servers configured in Windows". In den Einstellungen des Netzwerk Adapters des Windows Servers ist der DNS Server des Domain Controllers konfiguriert.

In der Analyse des vermeidlichen Problems habe ich

Ist mein Verständnis überhaupt richtig? Was übersehe ich bzw. wo ist mir bei der Konfiguration Fehler unterlaufen?

Gruß,

Daniel

ich habe bei meiner Test Instanz festgestellt, dass die Real Time Blocklisten (DNS BL) vermeidlich nicht tun, was sie sollen. In meiner Test Regel ist die DNSBL SpamCop (bl.spamcop.net) hinzugefügt. Laut DNS verbirgt sich dahinter die IPv4 Adresse 184.94.240.110. Allerdings sehe ich auf der zentralen Firewall beim Empfang einer E-Mail auf dem Gateway keine Anfragen in Richtung des FQDN/IPv4 Adresse.

Es geht um folgenden Test Aufbau:

- 1x Windows Server 2019 im LAN. Dort ist die Intranet Rolle installiert.

- 1xx Windows Server 2019 in der DMZ Extern. Dort ist die Gateway Rolle installiert.

- Es kommt auf allen Servern die Version 15.5.0.1910.

Ein Client sendet an den SMTP Proxy eine Test E-Mail. Der Absender ist daniel@example.com. Der Empfänger ist. daniel@lab03.sub.domain.de

Es gibt eine dedizierte Regel für diese Verbindung:

Die Regel ist wie folgt konfiguriert:

Den Parameter "Level of Trust System" habe ich deaktiviert, weil ich im Reiter "Filter" keinen Reputation Filter" hinzufügen wollte.

Nach der Konfiguration habe ich eine Test E-Mail mit dem obengenannten Absender und Empfänger verschickt. Ich sehe den Eintrag auch sofort im Message Track und im Postfach des Empfängers. Nachstehend die Infos aus dem Message Tracking.

Im NSP CC -> Connected systems -> DNS Servers ist der Parameter "Use the servers configured in Windows". In den Einstellungen des Netzwerk Adapters des Windows Servers ist der DNS Server des Domain Controllers konfiguriert.

In der Analyse des vermeidlichen Problems habe ich

- auf den Servern der Intranet- und Gateway Rolle vor dem Test via ipconfig /flushdns geleert.

- in der MMC des DNS-Server auf den Domain Controllers den Cache geleert.

- Intranet- und Gateway Rolle neu gestartet.

- Online Doku studiert, aber nichts zu der Funktionsweise der Real Time Blocklists o.ä. gefunden.

- Update auf die neuste Version von NSP Durchgeführt

- Eine eingehende E-Mail wird vom Gateway angenommen.

- Durch den Filter Real-time Blocklist wird von der Gateway Rolle der Server bl.spamcop.net über Port 53/udp angesprochen.

- Auswertung der Response

- Ja: E-Mail wird abgelehnt

- Nein: Weitere Filter werden angewendet.

Ist mein Verständnis überhaupt richtig? Was übersehe ich bzw. wo ist mir bei der Konfiguration Fehler unterlaufen?

Gruß,

Daniel

Zuletzt bearbeitet: